Zabezpieczenie infrastruktury — Kompleksowe systemy na twój wymiar

Nowoczesna infrastruktura, od sieci energetycznych przez centra danych po układy transportowe, wymaga specjalistycznej ochrony. Profesjonalne zabezpieczenie infrastruktury to strategia łącząca najnowsze technologie monitoringu, fizyczne bariery i procedury operacyjne, tworzące zintegrowaną tarczę. Nie chodzi o jednorazowy wydatek, lecz o długofalową inwestycję w bezpieczeństwo funkcjonowania Twojej organizacji i ciągłość kluczowych procesów.

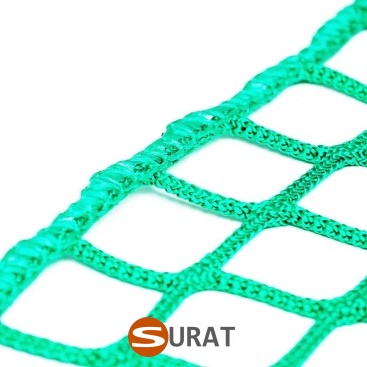

Aktywne filtry

- Wielkość oczka: 2x2cm

Kluczowe elementy skutecznego zabezpieczenia infrastruktury

Każdy system musi uwzględniać kluczowe filary: ocenę ryzyka, dobór właściwych środków technicznych oraz procedury reagowania. Skuteczna ochrona infrastruktury koncentruje się na wykrywaniu zagrożeń i zapobieganiu im, zanim zdążą się urzeczywistnić. Prawidłowe rozplanowanie systemów pozwala na tworzenie szytych na miarę rozwiązań, które trafnie odpowiadają konkretnym wyzwaniom ochronnym, niezależnie od skali.Dlaczego typowe rozwiązania często zawodzą? Ponieważ nie uwzględniają specyfiki danego obiektu, takich jak:

→ Lokalizacja i otoczenie

→ Krytyczność chronionych elementów

→ Dopasowanie środków technicznych do przewidywanych scenariuszy zagrożeń.

Zadaszenie - Integralny komponent zabezpieczeń infrastruktury

Trwałe pokrycia i zadaszenia pełnią kluczową rolę w ochronie infrastruktury przed czynnikami środowiskowymi. Chronią wrażliwe urządzenia, maszyny i stanowiska pracy, przedłużając ich żywotność i gwarantując nieprzerwane działanie. Zastosowanie odpowiednich materiałów, o oczekiwanym wymiarze wytrzymałości, to podstawa zapewnienia skutecznej osłony. Decydując się na rozwiązania korygujące bieżące niedostatki zabezpieczeń w infrastrukturach, inwestujemy w trwałość i niezawodność kluczowych procesów.Planując nowy obiekt lub modernizację istniejącego, warto poświęcić chwilę na odpowiedzi:

● Jakie części infrastruktury są najbardziej narażone na działanie czynników zewnętrznych?

● Czy dotychczasowa osłona spełniała swoje zadanie? Jakie problemy wystąpiły najczęściej?

Komu służy zaawansowane zabezpieczenie infrastruktury?

Rozwiązania zabezpieczające infrastrukturę dedykowane są każdemu, komu zależy na ciągłości działania, ochronie mienia oraz minimalizacji ryzyka przerw. Korzystają z nich zarządcy obiektów użyteczności publicznej, operatorzy sieci oraz właściciele zakładów przemysłowych. To właśnie tym podmiotom dostarczamy narzędzi pozwalających efektywnie zarządzać ryzykiem i chronić aktywa przed zakłóceniami. Inwestycja w solidne systemy jest gwarancją, że infrastruktura będzie funkcjonować niezależnie od okoliczności.Kluczowe rodzaje zasobów do ochrony:

| Sieci telekomunikacyjne i energetyczne

| Systemy wodno-kanalizacyjne

| Stacje transformatorowe i rozdzielnie

| Obiekty magazynowe i produkcyjne

Korzyści dedykowanych zabezpieczeń infrastruktury

Dobrze zaprojektowane systemy obronne przynoszą wymierne korzyści: minimalizują prawdopodobieństwo awarii, skracają czas potrzebny na usunięcie ewentualnych skutków zdarzeń oraz podnoszą ogólny poziom bezpieczeństwa. Stanowią merytoryczne odpowiedź na realne potrzeby zarządców oraz pracowników obsługi technicznej. Optymalizując plan zabezpieczeń infrastruktur, budujemy zaufanie i dajemy poczucie stabilności operacyjnej wszystkim zainteresowanym stronom.Czy wiesz, jakie pytania warto sobie zadać przed rozpoczęciem audytu?

Oto kilka podpowiedzi:

— Jaki jest obecny stan techniczny elementów ochronnych?

— Czy procedury reagowania na incydenty są aktualne i znane zespołowi?

O strategicznym znaczeniu zabezpieczenia infrastruktury

W kontekście złożoności współczesnych systemów, rozmowa o zabezpieczeniu infrastruktury to w istocie dyskusja o zarządzaniu kryzysowym i odporności organizacji. Odpowiednie kroki zapobiegawcze, podjęte wcześniej, są zawsze mniej kosztowne niż naprawa szkód po zdarzeniu. Inwestycja w jakość i dopasowanie elementów ochronnych to inwestycja w wizerunek rzetelnego partnera biznesowego, który troszczy się o ciągłość dostaw i bezpieczeństwo otoczenia. Ważność ochrony infrastruktury poznaje się... gdy jej zabraknie. Nie czekaj na ten moment, działaj prewencyjnie.

Planując modernizacje, zawsze pytaj: Czy projekt uwzględnia aspekty zabezpieczeń infrastruktury na etapie koncepcyjnym?

Gdzie zaczynają się luki w ochronie infrastruktur?

Często błędy w zabezpieczaniu infrastruktur są konsekwencją niepełnej analizy. Brakuje spojrzenia systemowego, które łączy ochronę fizyczną z cyfrową, włączając w to także kwestie prawne i ludzkie. Ograniczanie się wyłącznie do jednego obszaru, np. ogrodzeń, pozostawia otwarte furtki w innych. Precyzyjne wskazanie najsłabszych punktów w każdym chronionym obiekcie to pierwszy, kluczowy krok do skutecznej obrony przed zakłóceniami.— Myślisz, że Twój obiekt jest dobrze chroniony? Przeanalizuj to z nami.

— Sprawdź, czy wszystkie komponenty są ze sobą zintegrowane i czy funkcjonują niezawodnie.

Wdrażanie rozwiązań z nowoczesnym zabezpieczeniem infrastruktury

Realizacja profesjonalnych projektów odbywa się w ścisłej współpracy ze specjalistycznym zabezpieczeniem infrastruktury. Nasze podejście opiera się na dogłębnym poznaniu specyfiki obiektu i zastosowaniu najskuteczniejszych, niezawodnych technologii. Dzięki synergii sprawdzonych komponentów i niestandardowych koncepcji, wypracowujemy rozwiązania o wysokiej skuteczności operacyjnej – gotowe sprostać nawet wyjątkowym wyzwaniom.Pamiętaj o kilku krokach przy doborze partnera:

➢ Doświadczenie w podobnych projektach

➢ Elastyczność w dopasowywaniu rozwiązań pod wymiar

➢ Kompleksowość oferty – od projektu po serwis

Formułowanie procedur z konkretnymi zabezpieczeniami infrastruktury

Technologia to tylko narzędzie. Jej pełny potencjał ujawnia się w połączeniu z dobrze wyszkolonym personelem i przejrzystymi procedurami operacyjnymi. Współpraca z wszechstronnymi zabezpieczeniami infrastruktury oznacza również pomoc w opracowaniu i wdrożeniu instrukcji postępowania. Rozprowadzenie klarownych wytycznych wśród pracowników znacząco zwiększa szansę na szybką i właściwą reakcję w sytuacji kryzysowej – bez chaosu i sprzecznych komunikatów.Zestaw przykładowych procedur:

-

• Scenariusze reagowania na próby wtargnięcia na teren obiektu

• Zasady obsługi systemów kontroli dostępu i monitoringu

• Ścieżki eskalacji alarmów do służb zewnętrznych